产品中心

产品中心

基础安全

T-Sec 主机安全

容器安全服务 TCSS

T-Sec Web应用防火墙

T-Sec 云防火墙

T-Sec 安全运营中心

T-Sec iOA零信任安全管理系统

业务安全

T-Sec 天御 验证码

T-Sec 天御 文本内容安全

T-Sec 天御 视频内容安全

T-Sec 全栈式风控引擎

T-Sec 手游安全

T-Sec 小程序安全

T-Sec 应用合规平台

数据安全

T-Sec 堡垒机

T-Sec 数据安全审计

T-Sec 云访问安全代理

T-Sec 凭据管理系统

T-Sec 密钥管理系统

T-Sec 云加密机

T-Sec 数据安全治理中心

安全服务

T-Sec 安全专家服务

一站式等保服务

T-Sec 安全托管服务

渗透测试服务

应急响应服务

重要时期安全保障服务

安全攻防对抗服务

了解全部安全产品→解决方案

解决方案

通用解决方案

等保合规安全解决方案

直播安全解决方案

数据安全解决方案

品牌保护解决方案

高防云主机安全解决方案

腾讯安心平台解决方案

行业场景方案

游戏安全场景方案

电商安全场景方案

智慧零售场景方案

智慧出行场景方案

安全专项解决方案

勒索病毒专项解决方案

重大保障安全解决方案

- NEW最新动态

更多

更多

关于我们

腾讯安全介绍

荣誉认证

帮助中心

帮助文档

考试认证

在线课堂

证书查询

联系我们

产品方案咨询

寻求市场合作

友情链接

腾讯云

- 登录可以享受

- 精准服务推荐

- 线上快捷下单

- 海量资源流量

- 立即登录

通报:Windows Defender高危漏洞(CVE-2021-31985)或将成为定向攻击武器

2021-07-09 05:35:01

7月8日,腾讯安全团队注意到Windows Defender远程代码执行漏洞(CVE-2021-31985)POC(概念验证代码)被放出。黑客利用该漏洞发起攻击,无须受攻击用户手动打开文件等危险操作,即可以系统最高权限运行恶意代码。因此,该漏洞的利用价值极高,或将成为专业黑客定向攻击的武器之一(内网用户可能关闭自动更新)。

在漏洞POC(概念验证代码)公开后,恶意攻击者可能很快开发出EXP(漏洞利用代码),意味着实际漏洞攻击已为期不远。因Windows Defender默认内置于所有主流Windows系统,该漏洞风险值得所有用户重视,腾讯安全专家建议用户使用Windows更新功能升级修复。

漏洞描述:

微软在2021年6月的安全更新中修复了一处Windows Defender远程代码执行漏洞(CVE-2021-31985),该漏洞源于输入验证不当,远程攻击者可利用该漏洞实现任意代码执行。

7月8日,Google Project Zero发布了该漏洞的细节。

Windows Defender是微软公司内置在Windows系统中的一款防病毒软件,在用户未安装其他安全软件时,默认会启用Windows Defender。

漏洞编号

CVE-2021-31985

漏洞等级:

高危,严重级,CVSS评分8.8,官方补丁已于上月发布。

受影响的版本:

Windows Defender < 1.1.18200.3

安全版本:

Windows Defender >= 1.1.18200.3

漏洞分析、复现验证:

腾讯安全专家对该漏洞进行了分析、复现验证。

该漏洞与CVE-2021-1647相似,同样发生在Windows Defender对ASProtect保护

的PE文件的处理中。

注:ASProtect 是功能非常完善的加壳、加密保护工具,能够在对软件加壳的同时进行各种保护。

当Window Defender在解析 ASProtect加壳后的PE文件时,会尝试利用PE中包含的ASProtect的功能dll去做解包,但Window Defender并没有对该dll进行严格的校验,后续触发了整形溢出和越界写的漏洞,导致远程任意代码执行。

攻击者可构造特制的PE程序,投递到目标环境中触发漏洞,如发送至目标邮箱并携带恶意附件;或投递恶意链接诱使被攻击目标下载文件;或通过社交媒体工具向目标用户发送恶意文件;对于重要机构内网用户(自动更新可能关闭),攻击者还可能通过U盘投递等等。

因落地文件会触发Window Defender的防护功能自动检查,存在漏洞的系统会自动触发而无须手动打开等交互操作。

云上用户应小心攻击者通过上传接口投递恶意样本,该漏洞可在不需要运行恶意样本的情况下以system权限执行任意代码。

Windows系统中安装了第三方安全软件的用户不受影响,第三方安全软件会接管Windows Defender的安全防护功能,漏洞不会触发。

腾讯安全团队已验证poc有效性:

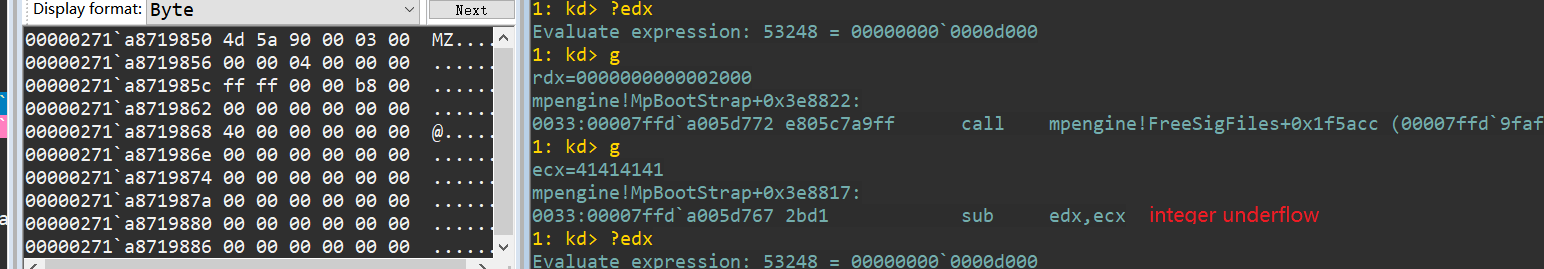

Defender在处理特殊的asprotect vmdll时触发整形溢出:

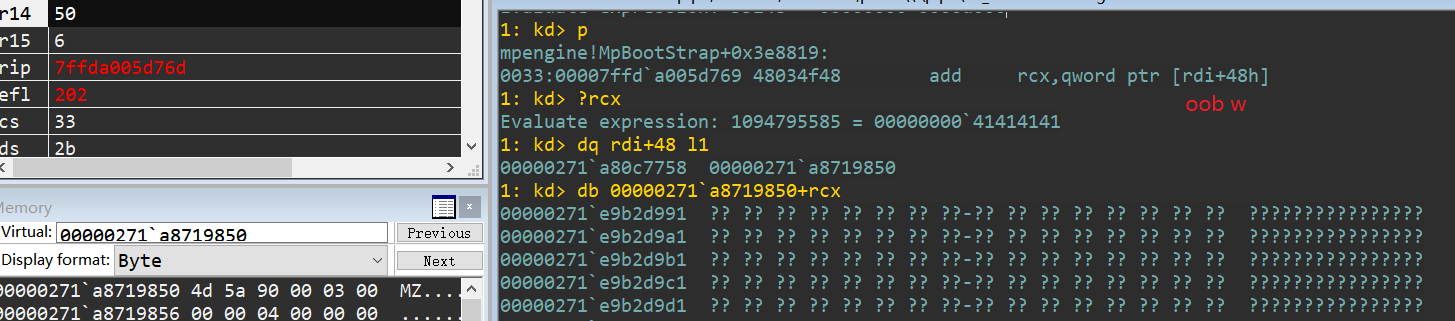

触发越界写:

漏洞修复建议:

微软已于2021年6月8日发布的当月安全更新中修复该漏洞,启用Windows Defender的用户应立即更新至安全版本。

操作步骤:

打开 Windows 安全程序。打开Windows 设置->“更新和安全“->选择 “Windows 安全中心”->选择“病毒和防护威胁”。

在窗口主中的病毒和威胁防护更新下,选择“检查更新”。再次选择“检查更新”。

在导航中,选择“设置”,然后选择“关于”,检查引擎版本号。Microsoft 恶意软件保护引擎版本为 1.1.18200.3 或更高版本的,表示漏洞已修复。

参考链接:

https://msrc.microsoft.com/update-guide/vulnerability/CVE-2021-31985

扫描以下二维码关注“腾讯安全威胁情报中心”公众号,掌握最新的网络安全威胁情报。

在线咨询

方案定制